カラーマネジメント

デジカメで写真を撮るまではいいものの、プリンタ出力する時のカラーマネジメントってやつがよくわからない、...ってことはないですか? Photoshop の印刷時オプションやらプリンタのドライバの設定やらよくわからないパラメータがいっぱいですよね。

そんな時に役立つ Web サイトを見つけました。EPSON プリンタ用になってしまいますがエプソンファインプリント講座 「 デジタルプリントを極めるスーパーテクニック」というサイトです。この2番目のコンテンツ「Adobe Photoshop プリント設定を極める」という記事がとても参考になります。ちなみに私は EPSON の PM-970C というプリンタを使っています。

要約すると以下の3通りの方法があるということになります。

で、試しに3通りの方法で印刷してみると...微妙な違いになると思いきやプリント結果はかなり異なります。昔のプリンタだからでしょうか。ちなみに PM-970C では1番目の方法が良い感じです。各プリンタのプロファイルもこのサイトからダウンロードできるので、やったことのない人は一度3通りの方法でプリントしてみてはいかがでしょう?

Yahoo ブログと META タグ DESCRIPTION と Google

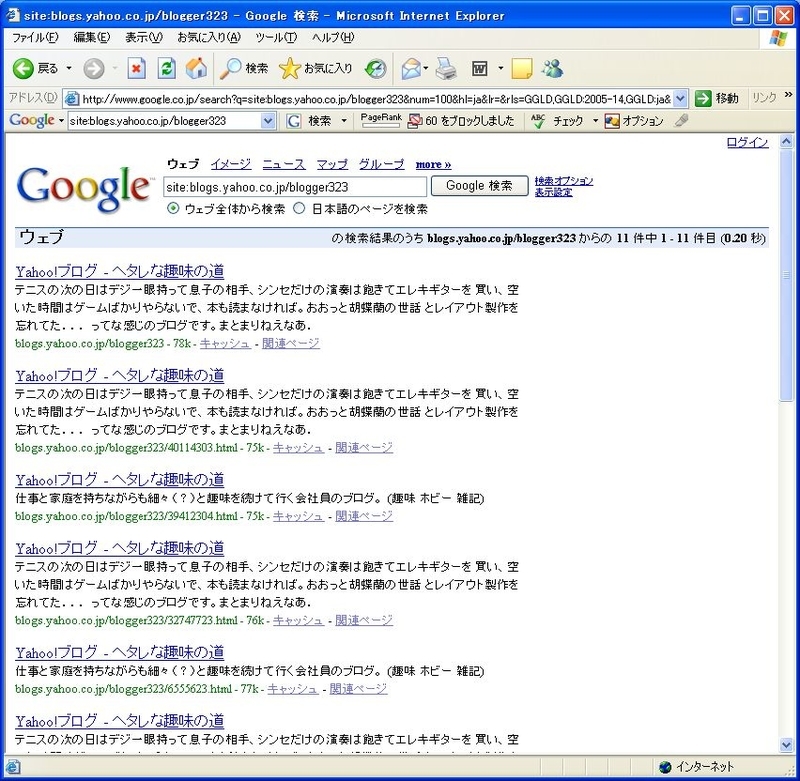

レイアウトチェンジの甲斐あってか以前に比べこの blog の多くのページが Google にインデックス化されるようになりました

で、一つ発見しました。

"site:blogs.yahoo.co.jp/blogger323" で引くとどのページもタイトルと内容の抜粋 (snippet) が全く同一になってしまっています。抜粋として表示されるのは「ブログ紹介文」に設定した文章ですが、Yahoo ブログではこれを META タグの DESCRIPTION として HTML が生成され、それを Google が拾っているのです。

「皆同じだと、ダメだよなあ」と思いつつ、キーワードを使って検索してみると、抜粋にはきちんとブログエントリのキーワードの周辺が引用されます。複数のキーワードで「ブログ紹介文」とブログのエントリにそれぞれ含まれる語を指定すると、「ブログ紹介文」とエントリの両方が抜粋に含まれるようになります。

確かに冷静に思い返すと抜粋が検索の仕方によって変わるのは当たり前なのですが、同一の文章を抜粋として複数のページが検索される様を目の当たりにして、一瞬焦ってしまいました。

"site:" を使って検索するのは自分ぐらいでしょうから、全然問題ないですね。

Cisco Adaptive Security Appliance Software Version 7

ここ1、2ヶ月は Cisco のファイアーウォール関連の仕事が続いています。Cisco ファイアーウォール製品 (PIX/ASA) の OS の最新バージョンが 7.X 台になりましたが、6.X 台と比べて多くのコマンドが変わりました。

「げっ、いままでの設定がそのまま入らないよ...。やばっ。」

というわけで慌てて調べたのですが、その成果をまとめておきます。今回は既存のシンプルなファイアーウォールの設定を古い機器& OS から新しく導入する ASA (Software Ver. 7.0) に移行したのですが、設定がシンプルと言えどコマンド変更の影響を受けました。工場出荷時デフォルト設定でも新コマンドがいくつか含まれているのです。以下私の場合に関連した変更点です。

interface Ethernet0/1

nameif inside

security-level 100

ip address 192.168.0.1 255.255.255.0

!

nameif inside

security-level 100

ip address 192.168.0.1 255.255.255.0

!

というような感じです。IOS のコマンドに合わせたということですね。

・access-list のクリア方法が変わった

access-list を消去するのに "clear configure access-list" コマンドを使うようになりました。一瞬消すコマンドがわからず焦りました。ちなみに1行だけ消すのは "no access-list" コマンドですね。

access-list を消去するのに "clear configure access-list" コマンドを使うようになりました。一瞬消すコマンドがわからず焦りました。ちなみに1行だけ消すのは "no access-list" コマンドですね。

・fixup コマンドが inspect コマンドに変更

fixuup コマンドが inspect コマンド (+ Modular Policy Framework = MPF) に置き換わりました。とりあえず CLI で fixup コマンドを入力すれば受け付けて MPF のコマンド群に変換してくれるので、fixup コマンドを入力し結果を確認しましょう。変換後は以下のような感じになります。

fixuup コマンドが inspect コマンド (+ Modular Policy Framework = MPF) に置き換わりました。とりあえず CLI で fixup コマンドを入力すれば受け付けて MPF のコマンド群に変換してくれるので、fixup コマンドを入力し結果を確認しましょう。変換後は以下のような感じになります。

class-map inspection_default

match default-inspection-traffic

!

policy-map global_policy

class inspection_default

inspect ftp

inspect http

(...)

!

service-policy global_policy global

match default-inspection-traffic

!

policy-map global_policy

class inspection_default

inspect ftp

inspect http

(...)

!

service-policy global_policy global

・新コマンド dns-guard

DNS Guard は DNS リクエストのヘッダ中の identification field を、レスポンスのヘッダとマッチさせて 1 query に対し 1 response のみ通信を許可する機能です。これもデフォルト設定では有効になっています。

DNS Guard は DNS リクエストのヘッダ中の identification field を、レスポンスのヘッダとマッチさせて 1 query に対し 1 response のみ通信を許可する機能です。これもデフォルト設定では有効になっています。

・新コマンド "asdm image"

ASDM (Adaptive Security Device Manager) イメージ、すなわち管理用 GUI を用いるためのソフトウェアの位置を指定するためのコマンド。このコマンドが startup configuration に指定されていなければ、デフォルトの規則に従いイメージを見つけます。ASDM の初回実行後にこのコマンドが自動で追加設定されました。

ASDM (Adaptive Security Device Manager) イメージ、すなわち管理用 GUI を用いるためのソフトウェアの位置を指定するためのコマンド。このコマンドが startup configuration に指定されていなければ、デフォルトの規則に従いイメージを見つけます。ASDM の初回実行後にこのコマンドが自動で追加設定されました。

ちなみに ASDM にアクセスするためには http コマンドで設定を行います。

http server enable

http 192.168.0.0 255.255.255.0 inside

http 192.168.0.0 255.255.255.0 inside

準備ができたら、HTTPS プロトコル (ポートは普通に 443) でアクセスします。その後指示に従い Java のアプレットとして ASDM を実行するか、Launcher プログラムを手許の PC にインストールし、これを用いて起動します。

・conduit/outbound コマンドがなくなった

既になくなることはアナウンスされていましたが、とうとう conduit/outbound コマンドが使えなくなりました。って言っても使っている人は少ないかも知れませんね。私の最初に見た PIX の設定ではこれらのコマンドが使われていて「ふーん。PIX ってよくわかんねえなあ。」というのが第一印象でした。

既になくなることはアナウンスされていましたが、とうとう conduit/outbound コマンドが使えなくなりました。って言っても使っている人は少ないかも知れませんね。私の最初に見た PIX の設定ではこれらのコマンドが使われていて「ふーん。PIX ってよくわかんねえなあ。」というのが第一印象でした。

・"logging on" が "logging enable" に変更

・"floodguard enable" の指定は機能が常時有効化されたので、不要となった

シンプルなファイアーウォールとしての設定を移行するだけでも、これだけの変更が関連しました。VPN 関連も変更があるようなので、関係する人は Upgrade Guide に目を通しておいた方が良いと思います。

「Web 進化論 本当の大変化はこれから始まる」

ちょっと遅いですが、あちこちで薦められているようなので読んでみました。

読んでみると、漠然と感じていたことがきちんと整理されて提示されたような気がしました。インターネットを利用している人は読むようにお勧めします。既に Amazonには書評がたくさんあるのですが、それを見つつ自分の感想を書いてみます。

「Google を持ち上げて/崇拝して/凄い凄いと連発して」というようなコメントが見受けられますが、Google の考えを書いたらそれが壮大なものだったので、持ち上げているように見えた、というのが近い気がします。

それと「あちら側」と「こちら側」に必要以上に意味を持たせようとしているコメントがありますが、この言葉自体はネットの「あちら」と「こちら」を指しているに過ぎません。今は「あちら側」が主戦場になっていて、「こちら側」で勢力を築きあげた企業は既存のビジネスモデルが制約となり一気に「あちら側」にシフトするわけにはいかない、ということでしょう。

主戦場が「あちら側」だからと言って、ネットワークを使う限り「こちら側」がなくなるわけでもありません。ちょっと考えてみると、ユーザが全ての情報を「あちら側」に移してしまうことは簡単に起こらないように思えます。例えばクレジットカード番号のような重要な情報を預けるに足るものだというような信用は時間をかけて作ってゆくものでしょう。筆者もこのあたりは認識していると思います。買い物をする時に提示して終わりなのと「あちら側」に移すのではレベルが違います。

私は「ブログが信用創造装置」というのが一番共感できました。まとまった量の文章を読むと自ずとその人となりがわかってしまいますよね。これだけブログが広まったのですから、ネット上では見知らぬ人との出会った時にその人を判断する材料としてブログは十分役割を果たせると思います。

Email::MIME モジュール

先のエントリに書いた通り bogofilter を使う前処理のために Email::MIME を使いましたが、このモジュールのインストールについて説明しておきます。perl は cygwin の 5.8.7 を使用しているのですが、Email::MIME モジュールを動かすために以下のモジュールを追加インストールしました。

・MIME-Types-1.17

・MIME-Base64-3.07

・Email-MIME-ContentType-1.01

・Email-MIME-Encodings-1.3

・Email-Simple-1.980

・Email-MIME-1.851

・MIME-Base64-3.07

・Email-MIME-ContentType-1.01

・Email-MIME-Encodings-1.3

・Email-Simple-1.980

・Email-MIME-1.851

それとインストールが終わってこのモジュールを使ったプログラムを実行する時の話なのですが、次のような Content-Type フィールドを含むメールの処理中に "Illegal Content-Type parameter at /usr/lib/perl5/site_perl/5.8/Email/MIME.pm line 13" というエラーメッセージが出ます。

どうやら "text/plain" の後に ";" が入っているのがまずいようです。";" がないメールや ";" の後に属性の指定があるメールについてはエラーメッセージが出ません。ただ、エラーメッセージが表示されてもきちんとデコード処理等は行われているので気にしないことにしました。

そうそう、細かい話ですがドキュメントに、

my Email::MIME @parts = $parsed->parts;

とあるのは、

my @parts = $parsed->parts;

としなければ動きませんでした。